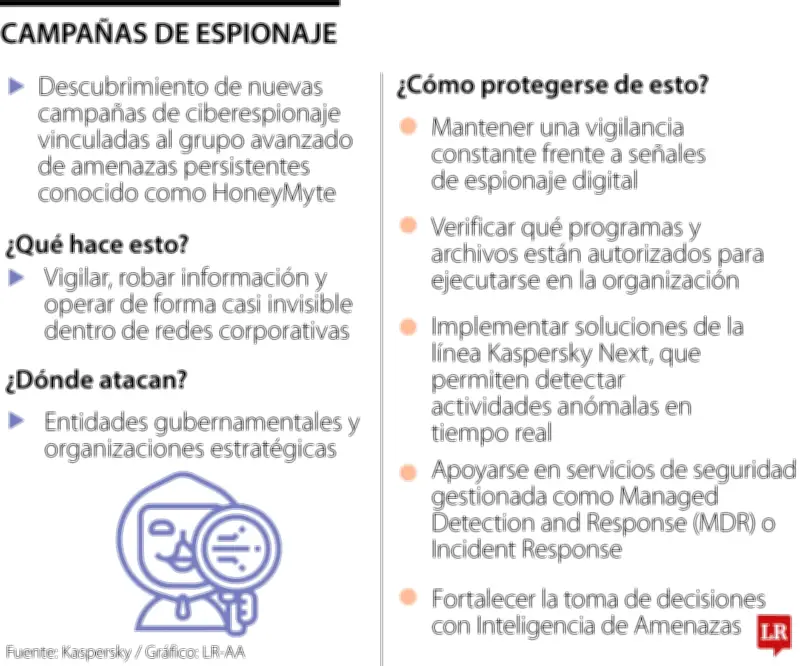

Kaspersky revela sofisticadas campañas de ciberespionaje que monitorean actividad interna

Investigadores del Equipo Global de Investigación y Análisis de Kaspersky, conocido como GReAT, han descubierto nuevas y peligrosas campañas de ciberespionaje vinculadas al grupo avanzado de amenazas persistentes denominado HoneyMyte. Este grupo ha perfeccionado significativamente sus herramientas maliciosas para vigilar, robar información confidencial y operar de forma casi imperceptible dentro de redes corporativas, con especial enfoque en entidades gubernamentales y organizaciones estratégicas de alto valor.

CoolClient: la herramienta maliciosa fortalecida

De acuerdo con el análisis detallado de los expertos de Kaspersky, el grupo HoneyMyte ha fortalecido considerablemente su principal herramienta maliciosa, conocida como CoolClient, incorporándole capacidades avanzadas que permiten observar con máximo detalle la actividad de los usuarios dentro de los sistemas que han sido comprometidos. Entre las mejoras más relevantes identificadas se encuentran:

- Capacidades de monitoreo exhaustivo del portapapeles del sistema

- Seguimiento preciso de las aplicaciones en uso en tiempo real

- Recopilación de información contextual detallada sobre la actividad del usuario

Estas funciones permiten recopilar datos clave como los títulos de las ventanas activas, los procesos asociados en ejecución, y la fecha y hora exacta de cada acción. Esta información posibilita a los atacantes reconstruir con precisión milimétrica la actividad completa del usuario y el contexto específico en el que maneja información sensible en su equipo de trabajo.

Nuevas capacidades de robo de credenciales

Los investigadores han detectado que CoolClient ahora incorpora una capacidad especialmente preocupante: el robo de credenciales de proxies de red. Este tipo de información crítica se utiliza comúnmente para controlar y gestionar el acceso a internet en empresas y organismos gubernamentales. Esta técnica, nunca antes observada en el malware utilizado por HoneyMyte, amplía significativamente la capacidad del grupo para moverse libremente dentro de redes corporativas sin ser detectado por los sistemas de seguridad tradicionales.

Métodos de infección y operación

Las investigaciones técnicas revelan que CoolClient suele instalarse como una puerta trasera o backdoor, frecuentemente acompañando a otras variantes de malware ya conocidas como PlugX y LuminousMoth. Para ejecutar sus ataques de manera efectiva, el grupo aprovecha un método sofisticado que utiliza archivos legítimos y firmados digitalmente, lo que dificulta enormemente que las soluciones de seguridad convencionales detecten la amenaza.

Entre los años 2021 y 2025, HoneyMyte abusó sistemáticamente de programas auténticos de distintos fabricantes reconocidos, y en sus campañas más recientes ha utilizado una aplicación firmada de un proveedor de software empresarial de prestigio, lo que le otorga una apariencia de legitimidad que engaña a muchos sistemas de protección.

Automatización y robo especializado

Los expertos de Kaspersky han identificado que los atacantes emplean scripts automatizados altamente eficientes para:

- Recopilar información detallada del sistema infectado

- Extraer documentos internos confidenciales

- Robar credenciales almacenadas en navegadores web

Además, se ha identificado una versión especializada de malware diseñada específicamente para robar contraseñas almacenadas en el navegador Chrome, demostrando la especialización creciente de estas amenazas en objetivos concretos. Esta evolución constante de las herramientas y métodos de HoneyMyte representa un desafío significativo para la seguridad informática de organizaciones en múltiples sectores.